THELOCALHOST.RU

Новости

VPN

16 ноября

Виртуальные частные сети VPN (Virtual Private Network) – это совокупность технологий, которые позволяют развернуть логическую сеть или одно сетевое соединение поверх другой сети. Данные технологии очень полезны, когда вам допустим нужно передать некую конфиденциальную компьютерную информацию (например базу данных) с одного компьютера, на другой, находящийся в другом городе, регионе или государстве. В силу конфиденциальности передаваемой информации использование обычных средств коммуникации в виде протоколов передачи данных, не поддерживающих шифрование, крайне нежелательно. В таком случае и организуется Виртуальная частная сеть. VPN позволяет организовать сеть с высоким уровнем устойчивости к внешним атакам благодаря использованию алгоритмов шифрования трафика, аутентификации и использованию открытых ключей.

Виртуальные частные сети обеспечивают три вида соединений: Узел-Узелб Узел-Сеть и Сеть-Сеть.

В последнее время создание VPN стало очень модным среди провайдеров, предоставляющих доступ к Интернету для конечных абонентов, так как в этом случае используется один канал передачи информации.

Виртуальная частная сеть состоит из двух частей – внутренняя (защищенная) сеть и внешняя, внутрь которой и инкапсулирована внутренняя сеть. В качестве внешней сети чаще всего используется Интернет. Внутренних сетей может быть несколько.

Удаленный пользователь может подключиться к Виртуальной частной сети через идентификацию и аутентификацию на сервере доступа, который одновременно подключен и к внешней, и к внутренней сети. Если данный процесс проходит успешно, пользователь получает доступ к VPN.

Виртуальные частные сети реализуются как с помощью аппаратных, так и программных средств. Программные средства по стоимости на порядок ниже своих аппаратных собратьев. В обобщенном случае, эти средства (как аппаратной, так и программной реализации), работают как маршрутизаторы, расположенные на различных сторонах соединения узлов в VPN.

Процесс взлома виртуальных частных сетей хакерами является очень трудоемким в случае ее (VPN) правильной настройки. Использование алгоритмов шифрования, указанных нами выше, превращает Виртуальную частную сеть в практически неприступную крепость для взломщиков-злоумышленников и в то же время в весьма удобный инструмент для легальных пользователей.

Mozilla Firefox Portable

15 ноября

У браузера Mozilla Firefox с каждым днем все больше и больше поклонников, и это неудивительно, ведь в этой замечательной программе присутствует такая замечательная возможность, как доустановка требующихся плагинов, а их (плагинов) существует превеликое множество практически под все случаи жизни. Но многие начинающие интернет-юзеры и не подозревают, что помимо полнофункциональной устанавливаемой версии браузера существует еще и портированная, то есть с возможностью ее переноса на различных накопителях: флешках, дисках и т.д. Называется портированная версия Mozilla Firefox, Potable Edition. Есть у нее и свой автор – это Джон Халлер (John T. Haller). Системные требования к Firefox Potable весьма и весьма невелики, она запустится и будет прекрасно работать даже на компьютере с установленной Windows 98 или Linux, на котором установлен Wine.

Несомненным и главным преимуществом Firefox Potable является то, что она не оставляет никаких следов своей работы на том компьютере, на котором запускалась и не требует ее предварительной установки для полноценной работы.

При этом расширения, обновления и прочие так любимые пользователями функции обычной версии браузера Mozilla Firefox остаются вполне работоспособными.

При этом расширения, обновления и прочие так любимые пользователями функции обычной версии браузера Mozilla Firefox остаются вполне работоспособными.

Портативная версия создана таким образом, чтобы нагрузка на съемный носитель (флеш-карту, съемный винчестер или оптический диск) была минимальной. При этом кэш памяти программы, история посещения вами различных интернет-страниц и некоторые другие функции по умолчанию отключены, а история копирования и cookies затираются при закрытии программы Firefox Potable.

Все персональные настройки, закладки и темы, пароли и логины также могут быть переносимыми. Таким образом, при использовании Firefox Potable вы получаете полнофункциональный и привычный вам интернет-браузер со всеми вашими настройками, к которым вы привыкли.

На данный момент самой свежей версией портируемой версии браузера Firefox Potable является версия 3.6 (релиз от 15 февраля 2010 года). Лицензия поставки программы тройная: MPL, тройная (MPL/GNU GPL/LGPL) (об этих типах лицензий вы можете более подробно прочитать в Википедии – свободной энциклопедии).

Официальным сайтом, откуда вы всегда можете скачать самую свежую версию программы, является страничка http://portableapps.com/apps/internet/firefox_portable.

Firewall ( файерволл )

13 ноября

Даже если на Вашем сервере или локальном компьютере установлен антивирус самой последней версии и вы постоянно скачиваете обновления к нему, если все обновления и сервиспаки на операционной системе также присутствуют, то это вовсе не означает, что Ваш сервер или компьютер не может быть атакован и взломан. Вам следует быть готовым к борьбе с атаками хакеров и поиску и уничтожению сетевых червей.

Если Вы не храните на своем компьютере никаких важных и конфиденциальных данных, то это вовсе не значит, что Ваш компьютер не представляет интереса для взломщиков. Его могут взломать просто из спортивного интереса.

Для защиты от взлома сетей, серверов и рабочих станций разработаны специальные аппаратные и программные комплексы. Они называются firewall (от англ. «огненная стена», файервол, брандмауэр, межсетевой экран, эти термины идентичны). Эти комплексы пропускают через себя весь сетевой трафик и способны распознавать и блокировать различные типы атак. Блокируют же они их по специальным правилам, которые установлены либо в самой программе, либо в дополнение к этому еще и системным администратором локальной сети.

Помимо защиты от сетевых атак, брандмауэры позволяют и управлять локальной сетью: ограничивать или не ограничивать доступ к различным ресурсам сети Интернет – ICQ, социальным сетям (Одноклассники, В Контакте и т.д.), также возможно отключение различной рекламы, в изобилии представленной на различных веб-сайтах.

В том случае, если Ваша локальная сеть является совсем небольшой, то вряд ли Вам понадобится аппаратный firewall, проще и дешевле обойтись программными комплексами, в изобилии представленных в софтовых отделах компьютерных магазинов. Различия между ними существуют в наборе функционала, понятностью интерфейса и конечно же ценой на них.

Но при приобретении какого-либо программного брандмауэра Вам крайне необходимо убедиться, что у него присутствуют следующие функции:

1. Мониторинг сетевой активности всех приложений через протокол Интернета TCP/IP. В случае подозрительной активности какого-либо приложения брандмауэром будет выведено соответствующее сообщение с вариантами действий: заблокировать сетевую активность приложения или разрешить ее.

2. Мониторинг удаленного сканирования портов на Вашей машине. Различные хакерские программы получают доступ к Вашему компьютеру через тот или иной открытый порт. Поэтому рекомендуется закрыть все неиспользуемые порты, кроме самых насущно необходимых.

3. SmartStealth — технология является также очень полезной функцией брандмауэра. Помимо того, что она защищает Ваш компьютер от DOS и DDOS атак, результатом которых является переполнение буфера и отказ в обслуживании любых запросов, данная функция препятствует обнаружению Вашего компьютера через сеть, и в то же время абсолютно не мешает Вам пользоваться любыми доступными Вам сетевыми сервисами и службами.

4. Фильтрация входящего и исходящего трафика для предотвращения несанкционированного доступа к Вашему компьютеру из Сети. Правила для фильтрации должны задаваться как самой программой, так и должна присутствовать функция задания фильтров системным администратором.

5. Отслеживание всех активных подключений к Вашему компьютеру.

6. Ведение подробных журналов работы приложения.

Некоторые брандмауэры также позволяют транслировать IP-адреса, то есть осуществлять замену IP-адресов компьютеров, использующихся внутри локальной сети, на внешние IP-адреса.

Если в программном комплексе выполнены все эти требования, то с достаточно высокой долей уверенности можно сказать, что программа данная действительно защитит Вашу локальную сеть от внешних атак.

Но, помимо перечисленных выше положительных сторон брандмауэра, существует и несколько его негативных сторон:

1) брандмауэр может блокировать сервисы и службы, которые зачастую нужны пользователю (об этом мы писали выше);

2) компьютер даже с использованием брандмауэра не является защищенным от проникновения через «back doors»;

3) от угроз, исходящих изнутри локальной сети, защиту не обеспечивает;

4) не производит защиту от вирусов;

5) с использованием брандмауэра общая пропускная способность сети снижается, так как вся сетевая активность происходит через него;

6) средства безопасности сети соединены в одном месте, а не распределены.

Чтобы убедиться в том, что локальная сеть действительно защищена и брандмауэр вкупе с антивирусом работают на полную, Вам нужно будет обзавестись еще и сканером безопасности.

Сканер безопасности – это такая программа, которая анализирует Вашу локальную сеть и выявляет в ней различные уязвимости, производит их анализ и генерирует подробные отчеты.

Все эти программные средства (антивирус, брандмауэр и сканер безопасности) здорово облегчают жизнь системным администраторам локальных сетей.

Denwer

13 ноября

Итак, вы решили стать крутым разработчиком веб-сайтов. Но для этого вам понадобится базовый инструментарий, и не абстрактно, где-то в Интернете, а на конкретном вашем компьютере, где вы и будете ТВОРИТЬ. Для этого начинающему веб-зизайнеру проще всего скачать и установить на свой локальный компьютер программный комплекс Denwer.

Итак, что же такое Denwer? Расшифровывается данное название как «Джентльменский набор веб-разработчика». Является он самым известным проектом российской Лаборатории DK.

Данный инструментарий включает в себя веб-сервер Apache, РНР5 (модуль), МуSQL, РНРМуAdmin, модули Perl, SMTP-сервер и многое другое, практически все, что может понадобиться вам при создании и тестировании ваших веб-сайтов и программного кода к ним.

Заточен данный программный комплекс под операционные системы семейства Windows, и устанавливается на локальный компьютер, который может даже не иметь выхода в Интернет.

Особенностью проекта Denwer является то, что он одновременно может работать с несколькими проектами и поддерживает до двадцати восьми виртуальных хостов (!!!). Проекты, с которыми вы работаете, располагаются каждый на отдельном хосте. Эта функция является очень удобной, так как бывает так, что одновременно разрабатываются несколько проектов или требуется осуществить контроль версий разрабатываемого интернет-проекта.

Также особенно удобной функцией и фишкой Denwer является то, то при установке все компоненты являются полностью настроенными и готовыми к работе. Дополнительных настроек, прописывания чего-либо и где-либо не требуется. Кодировки кириллицы также уже настроены.

И главным плюсом является то, что обновлять все что угодно (любой сервис) в Denwer вручную очень просто, нужно только скопировать свежую версию на место уже имеющейся, затереть при этом ее и все, программа, как и прежде, вполне функциональна, плюс еще и установлена свежая версия.

Denwer является полностью автономным комплексом приложений, то есть при переносе папки, где он располагается, на другой компьютер, функционал никоим образом не меняется и он остается полностью работоспособным.

Отличия от аналогичных разработок других фирм.

1.Базовая версия является очень компактной, при необходимости дополнительные модули можно просто скачать с сайта программы.

2.Как было указано выше, существует возможность разработки сразу нескольких проектов с автоматическим их конфигурированием на виртуальных хостах.

3.Старт и остановка сразу всех компонентов системы Denwer осуществляется двойным нажатием кнопки мыши на ярлычках Start Denwer и Stop Denwer.

4.В проекте Denwer присутствует возможность по отладке скриптов, которые осуществляют отправку электронной почты с помощью встроенного Sendmail-сервера.

5.Все составляющие компоненты в Denwer тестируются друг с другом для обеспечения максимальной совместимости друг с другом.

Так что если вы начинающий разработчик, то Denwer – это ваш выбор.

Эксплоит

12 ноября

Что же такое эксплоит? Постараемся внятно ответить на данный вопрос.

Эксплоит – это программа. Но не какая-то простая программа, а которая была написана для использования какой-либо широко (или не очень широко) известной уязвимости в какой-либо другой программе. Целями для программ-эксплоитов являются операционные системы, прикладные программы, интернет-приложения.

Написать эксплоит можно практически а любом доступном языке программирования: PHP, Delphi, C#, Perl. Сам файл программы эксплоита бывает либо уже готовой программой, которую нужно только запустить для ее выполнения, но бывает, что он поставляется в виде так называемых «сорцов» — исходных кодов, и перед эксплуатацией его нужно скомпилировать.

Рассмотрим теперь виды эксплоитов. Их подразделяют на локальные и удаленные. Локальные эксплоиты используются для повышения прав пользователя на компьютере, к которому уже имеется физический доступ. Удаленные позволяют сделать то же самое, только на удаленной машине.

Физически смысл у всех эксплоитов один – переполнить буфер и затем под шумок выполнить какой-либо произвольный код (так называемый Shell-код). От Shell-кода зависит, какое действие будет выполнено после атаки: откажется ли сервер отвечать на любые запросы, откроется ли некоторый нужный порт, повысятся ли привилегии у некоторого левого пользователя или выполнится другой код.

Самым распространенным видом эксплоитов являются те, которые позволяют атаковать какой-либо удаленный сервер или компьютер до тех пор, пока он полностью не откажется отвечать на запросы ли на нем попросту не навернется вся операционная система. Такой вид атак называется DOS-атаками.

Как пишутся эксплоиты.

Если вы нашли уязвимость в какой-либо программе или операционной системе и страстно желаете ее поэксплуатировать, другого пути у вас нет, кроме как написать эксплоит. Процесс его написания обычно делят на три этапа: 1) сбор информации о уязвимости и поиск переполняющей буфер функции; 2) написание Shell-кода или программы, которая открывает нам доступ к уязвимой программе; 3) собственно сборка эксплоита, то есть окончательного варианта, который бы использовал найденную уязвимость и выполнял бы на машине жертвы некий Shell-код.

Для первого этапа вам потребуются 2 программы: отладчик и дизассемблер (дебаггер). Для второго – ассемблер (да-да, старый добрый ассемблер, на котором написать можно вообще все что угодно). Для третьего же этапа рекомендуют использовать хороший компилятор С или любой другой компилятор.

Скачать эксплоит для различных уязвимостей можно к примеру на секьюритилабе. Или же искать эксплоит под конкретное ПО или ОС через поисковик.

Кто же они такие – ХАКЕРЫ?

11 ноября

Ну, чтобы определиться с таким понятием как хакер, нужно сначала понять, что такое компьютер. Для кого-то это непонятный то ли железный, то ли пластмассовый ящик, который присоединен к телевизору (монитору), для кого-то инструмент для полезного проведения свободного времени в виде компьютерных игрушек, просмотра фильмов или прослушивании музыки, но есть и такие представители человечества, для которых компьютер – инструмент номер один, часть всего их существования и зачастую смысл самого этого существования.

Теперь определимся, что такое Интернет. Если обобщенно, то Интернет – это объединение компьютерных сетей по всему миру. То есть с помощью компьютера и Интернета вы можете, находясь, допустим, в командировке где-нибудь в Киргизии, оправить фото себя любимого на фоне снежных гор своей любимой девушке, скучающей без вас в данный момент в Бразилии.

Но в Интернете, как и в реальной жизни, есть люди, которые очень хотят знать (и зачастую и очень часто они узнают то, чего им так хочется) то, чего знать им на самом деле не положено в силу специфики некоторой информации (допустим, номера вашей кредитной карты или какой-либо информации по контактам правительств разных стран с НЛО).

Вот людей, которые хотят и могут узнавать требующуюся им информацию, и называют хакерами.

Слово «хакер» происходит от английского слова hack – рубить, но нами это слово воспринимается как синоним к слову взломщик.

Хакеры в общенародном понимании делятся на «хороших» и «нехороших». Хорошие – это те, которые взламывают программы, базы данных, сайты и прочее с целью поиска уязвимостей в системах, и затем информируют владельцев этих систем об обнаруженных брешах в защите. Нехорошие же взламывают почтовые адреса, рассылают вирусы и спам, обворовывают кредитные карточки и делают много еще чего нехорошего.

Постараемся же понять, что же движет этими замечательными людьми в процессе взлома.

Как показали исследования, существует несколько причин, движущих взломщиками-хакерами. Это зачастую примитивно: деньги, любопытство, самоутверждение. Но часто это не просто деньги а БОЛЬШИЕ деньги, и тогда причина автоматически переходит в разряд нетривиальных 🙂

Каждый приходит в хакинг по-своему, и кто-то остается в нем навсегда, а кто-то, ничего не добившись, уходит в ту отрасль, где может реализовать себя.

Многие хакеры (особенно крекеры – те, кто взламывает программы и выкладывает результаты своей работы в виде генераторов паролей, кодов доступа или снятия каких-либо ограничений) считают, что помогают обществу, и зачастую это именно так и есть, потому что защита разработчиков программного обеспечения возможно будет реализована на более высоком уровне в новой версии программы, а пока можно всем желающим воспользоваться не триальной, а полнофункциональной версией программы.

Мошенники в сети

11 ноября

Вместе с развитием Всемирной паутины сюда перекочевали и такие неприятные люди как мошенники. Опишем наиболее популярные виды мошенничества в сети и на чем они основаны. А уж попадаться или нет на удочку аферистов – это уж ваше личное дело.

Просьба и жалость

Наверное, этот способ выдуривания у вас денег является наиболее честным и безобидным. Заключается он в следующем: вам на почтовый ящик приходит письмо жалобного характера с просьбой по той или иной причине выслать его автору небольшую (большую, кто сколько может, нужное подчеркнуть) сумму денег по причине… (вариантов также бесчисленно много, от операции на головном мозге и трепанации черепа, до того, что вышлите мне 1 цент).

Адрес «техподдержки»

Данный вид мошенничества характерен следующим: вам, как и в первом случае, на электронный адрес приходит письмо с текстом: «Мы, администрация Вашего электронного кошелька, случайно стерли Вашу учетную запись и забыли к ней пароль. Вышлите номер Вашего кошелька и пароль к нему для восстановления доступа к нему на адрес pupkin@gmail.com». Тут все понятно, не высылайте таких логинов и паролей :).

«Волшебный кошелек»

Приходит письмо со смыслом, что де автор письма был одним из разработчиков системы Webmoney, но компания нагло его кинула, и теперь ох хочет жадинам отомстить. А отомстить хочет тем, что откроет страшный секрет: оказывается, есть некоторые «системные» кошельки, послав на который некоторую сумму денег, вам вернется двойная сумма от вложенной. Ага, догонят и еще дадут! Посмотрите, что произойдет с этими кошельками, если послать их номера в арбитраж компании Webmoney. Их незамедлительно удалят.

Лотерея

Смысл в том, что вам приходит письмо, в котором пишется, что дескать Вы выиграли в супер-пупер лотерее, в которой Вы, по Вашим расчетам, даже и не участвовали. Но для получения приза вышлите немного лишних денег на почтовые расходы по доставке Вам выигранного приза. После того, как деньги переведены, о лоте больше ничего не слышно.

Вымогательство

Тут все просто. Если жертва неграмотна юридически и технически, у нее по надуманному поводу вымогают деньги (допустим под предлогом, что Вы рассылаете им спам), и многие на это покупаются, а жаль.

Фишинг

Злоумышленниками полностью копируется дизайн сайта платежной системы и на электронные ящики рассылается письмо с требованием срочно авторизоваться. Понятно, что пароли и логины авторизации уходят не владельцам настоящей системы, а мошенникам, и чем это может закончиться, лучше не писать, ибо денег жалко 🙂

Что такое SEO (Search Engine Optimization)?

11 ноября

Итак, примем к сведению, что SEO (Поисковая оОптимизация) есть ни что иное, как процесс использования поисковых машин в целях привлечь на Ваш неповторимый и уникальный (пусть и сделанный на свободно распространяемом шаблоне) сайт. А ведь известно, что чем больше посетителей на сайте, тем больше на этом сайте может заработать владелец.

Достигается это с помощью механизмов максимальной совместимости сайта и поисковой машины. Иногда под SEO подразумевается весь процесс поискового маркетинга, но это лишь его часть.

SEO – это одна из частей маркетинга поисковых систем, важнейшей и основной целью которого является привлечение на Ваш сайт возможно большего количества целевых посетителей.

Технология эта в основном рассчитана на поисковых роботов, которые посещают и оценивают ваш сайт автоматически по его содержимому и релевантности. Одним из плюсов поисковой оптимизации является тот, что посетители в этом процессе приходят на сайт бесплатно, то есть без дополнительных затрат администрации сайта на рекламу.

Если вы не продаете ничего совсем уж уникального, у вас несомненно будут конкуренты, и вот быть выше конкурентов в выдачах результатов поисковых запросов – вот основная цель SЕО-оптимизации.

Покажем еще несколько причин эффективности и полезности SEO.

1.Целевую аудиторию на сайт привлекают именно поисковые системы, ведь около 85% любой работы в Сети составляет работа с поисковыми машинами.

2.Рейтинг в поисковых системах (первые места в выдаче поисковых запросов) формирует положительное мнение о вашей компании у потенциального посетителя вашего сайта.

3.Те посетители, которые нашли ваш сайт в поисковых системах, являются с большой долей уверенности именно вашими клиентами, так как вводили в строке поискового запроса нужное вам ключевое слово.

За последние годы специалисты по SEO-оптимизации стали востребованными, ак никогда ранее, но основной трудностью является найти именно Специалиста, а не «специалиста» среди великого множества неадекватных или попросту говоря халтурщиков, которые заломят огромные деньги, а сделают довольно малый объем работы или вообще не сделают никакого.

SEO-оптимизаторы работают в тесной связке с дизайнерами и администраторами сайта в целях изменения программного кода и контента (содержимого) сайта таким образом, чтобы максимально повысить его рейтинг в поисковых запросах.

Бэкап это…

8 ноября

Бэкап — это резервная копия данных. Она необходима для для восстановления оригинальных ( утраченных ) данных в случае потери информации. Зачем необходим бэкап? Прежде всего для экономии времени и спокойствия за свои данные. Представьте, что ваш жесткий диск внезапно скончался ( именно так обычно и бывает ), а бэкапа нет. Каково? Вот то — то и оно.

А собственно из — за чего можно лишиться данных, спросите вы? Ответ:

1) Действия вредоносных программ

2) Непредвиденные ситуации: пожар, кража, прорыв водостока и т.д.

3) Отказ оборудования

4) Ну и конечно же человеческий фактор

По поводу последнего можно сказать лишь одно — сказочные идиоты. Такие легко форматируют жесткий диск под действием алкоголя, и cносят все разделы при первой установке Linux ( знаний об устройстве жесткого диска и файловых систем у них нет ).

Теперь подумаем что же мы бэкапить. Типы бэкапа:

1) Резервирование папок и файлов

2) Резервирование жесткого диска или отдельного его раздела

3) Посекторное резервирование жесткого диска ( необходимо при наличии специального ПО или скрытых и зашифрованных разделов )

Еще несколько советов:

1) Делайте бэкап не реже одного раза в месяц.

2) Если вы работаете с критично важными данными, то делайте резервную копию сразу после их изменения.

3) Храните несколько копий бэкапа на разных носителях ( флешка, диск, удаленный сервер ).

4) Шифруйте свои резервные копии если это необходимо. В случае утраты носителя новый владелец не сможет добраться до информации.

Вроде бы все. Осталось лишь порекомендовать софт. Лучшая программа для создания бэкапа это Acronis True Image. Но к сожалению она платная. Если это вас не смущает, то пользуйтесь ей. Бесплатных аналогов Акронису много, но лучший из них мой взляд это Paragon Backup & Recovery ( обзор ). Умеет практически все тоже самое, но не требует денег.

И помните, если у вас есть бэкап, то по закону подлости он вам никогда не понадобится 🙂

HDTune

8 ноября

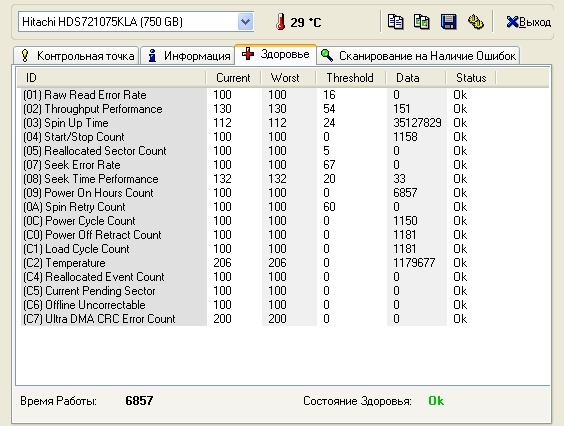

HDTune — это бесплатная программа, предназначенная для получения информации о здоровье накопителей, таких как жесткие диски, карты памяти и флешки. HDtune умеет:

1) Определять температуру жестких дисков

2) Сканировать поверхность блинов на наличие ошибок

3) Измерять посредством теста скорость чтения и записи

4) Производить оценку состояния жёсткого диска, а также предсказывать время выхода его из строя при помощи технологии SMART

На последнем остановимся отдельно. SMART это технология наблюдения за характеристиками накопителя. Самих же атрибутов ( характеристик ) SMART довольно много, так что остановимся на критических:

Reallocated Sectors Count — количество переназначенных секторов ( бэдов ). На исправном жестком диске бэдов нет вовсе, либо их число постоянно и в пределах установленных производителем. Если же число переназначенных секторов постоянно увеливается и перевалило за отметку ста, то этот жесткий диск сыпется. Нужно срочно сделать бэкап и купить новый носитель.

Hardware ECC Recovered — частота аппаратных ошибок, связанных с механической частью диска

Raw Read Error Rate — частота ошибок при чтении

Вот пожалуй и все атрибуты за которыми нужно следить. Кстати программа HDTube сама подскажет состояние здоровья жесткого диска. Скрин:

По поводу температуры: она не должна превышать 40 градусов и точка. В противном случае возможен перегрев. Чтобы этого не произошло жесткому диску нужно активное охлаждение в виде кулера. Обычно все современные корпуса имеют место для его установки напротив жесткого диска, и с этим проблем как правило не бывает. И напоследок несколько советов

1) Если хочется тихий и быстрый винчейстер, то приобретайте изделие от Samsung

2) Захотелось надежности? Тогда ваш выбор Hitachi. Они очень живучи, но при работе неслабо шумят и греются ( активное охлаждение обязательно ).

3) Не покупайте харды со скоростью вращения шпинделя 5400 оборотов в минуту. Они предназначены для файлопомоек, и имеют неудовлетворительные харатеристики скорости чтения и записи. Операционную систему на такой хард лучше не ставить.

4) Воздержитесь от приобретения винчейстеров от фирмы Seagate. У них вечно какие — нибудь проблемы. Геморойный производитель одним словом.

5) И делайте бэкапы 🙂

Скачать HDTune http://www.hdtune.com/