Зеркало Рунета

THELOCALHOST.RU

THELOCALHOST.RU

16 ноября

Снифферы – это программы, способные к перехвату всего сетевого трафика. Данные программы используются как системными администраторами (в целях анализа и поиска проблем в локальных сетях), так и хакерами (в основном для перехвата паролей). К примеру, если вы установили программу-сниффер на одном компьютере, то в скором времени с большой долей вероятности все пароли из всей локальной подсети будут принадлежать вам.

Программа-сниффер переводит сетевую карту в режим прослушивания сети и может работать в двух режимах: перехватывать весь сетевой трафик или же перехватывать только первые байты от пакетов, передаваемых различными службами, не использующими алгоритмы шифрования в своей работе (такими как HTTP, FTP, POP3, SMTP, TELNET).

Первый режим используется системными администраторами для полезной деятельности, второй – сами понимаете кем, ведь в первых байтах передаваемой информации и содержатся логины и пароли.

Программ-сниферов сейчас на просторах Интернета превеликое множество. Есть как кроссплатформенные вариации, так и заточенные под определенную операционную систему. Существуют даже вариации под устаревшие операционные системы (лично мне встречалась версия сниффера под DOS).

Широкое применение хакерами программ-снифферов привело к появлению и развитию различных протоколов, шифрующих передаваемые и получаемые данные. Это и SSH, и SSL, а также Kerberous, VPN, HTTPS и FTPS. Появились также утилиты-антиснифферы, однако все эти ухищрения не так уж распространены, так как использование для передачи паролей служб без алгоритмов шифрования передаваемых данных остается очень широким. Так что пока снифферы весьма распространены и в ближайшее время данная картина не изменится.

Так как компьютер, на котором установлен сниффер, активно себе не проявляет (ведь никаких данных не передается, только принимается), то обнаружение сниффера на компьютере является довольно медленным и трудоемким занятием для системного администратора локальной сети. Методов для предотвращения перехвата вашей информации существует несколько.

16 ноября

Виртуальные частные сети VPN (Virtual Private Network) – это совокупность технологий, которые позволяют развернуть логическую сеть или одно сетевое соединение поверх другой сети. Данные технологии очень полезны, когда вам допустим нужно передать некую конфиденциальную компьютерную информацию (например базу данных) с одного компьютера, на другой, находящийся в другом городе, регионе или государстве. В силу конфиденциальности передаваемой информации использование обычных средств коммуникации в виде протоколов передачи данных, не поддерживающих шифрование, крайне нежелательно. В таком случае и организуется Виртуальная частная сеть. VPN позволяет организовать сеть с высоким уровнем устойчивости к внешним атакам благодаря использованию алгоритмов шифрования трафика, аутентификации и использованию открытых ключей.

Виртуальные частные сети обеспечивают три вида соединений: Узел-Узелб Узел-Сеть и Сеть-Сеть.

В последнее время создание VPN стало очень модным среди провайдеров, предоставляющих доступ к Интернету для конечных абонентов, так как в этом случае используется один канал передачи информации.

Виртуальная частная сеть состоит из двух частей – внутренняя (защищенная) сеть и внешняя, внутрь которой и инкапсулирована внутренняя сеть. В качестве внешней сети чаще всего используется Интернет. Внутренних сетей может быть несколько.

Удаленный пользователь может подключиться к Виртуальной частной сети через идентификацию и аутентификацию на сервере доступа, который одновременно подключен и к внешней, и к внутренней сети. Если данный процесс проходит успешно, пользователь получает доступ к VPN.

Виртуальные частные сети реализуются как с помощью аппаратных, так и программных средств. Программные средства по стоимости на порядок ниже своих аппаратных собратьев. В обобщенном случае, эти средства (как аппаратной, так и программной реализации), работают как маршрутизаторы, расположенные на различных сторонах соединения узлов в VPN.

Процесс взлома виртуальных частных сетей хакерами является очень трудоемким в случае ее (VPN) правильной настройки. Использование алгоритмов шифрования, указанных нами выше, превращает Виртуальную частную сеть в практически неприступную крепость для взломщиков-злоумышленников и в то же время в весьма удобный инструмент для легальных пользователей.

16 ноября

Данная программа создана для того, чтобы использовать созданные с ее помощью (или с помощью других эмуляторов) файлы образов дисков таким образом, чтобы операционная система считала, что в приводе находится компакт-диск. Это бывает полезным, когда вы купили допустим какую-либо новую игрушку, заплатили за нее кучу денег, а она (игрушка) требует, чтобы диск при игре постоянно находился в дисководе. При этом он неизбежно царапается и довольно быстро приходит в негодность. А если с данного диска снять образ с помощью программы Daemon Tools Lite, то присутствие физического диска в дисководе вовсе необязательно, достаточно обойтись и виртуальным. К слову сказать, программа Daemon Tools поддерживает обход защит от копирования таких систем как SafeDisc, SecuROM, StarForce, ProtectCD и многох других. Виртуальных приводов можно создавать при использовании Daemon Tools Lite до 4 виртуальных приводов. Такого количества, как мне кажется, хватит и самому взыскательному пользователю. Но если не хватит, есть версии Pro, которые поддерживают до 36 (!!!) виртуальных приводов. Daemon Tools Lite включает большое количество поддерживаемых файлов-образов, практически всех известных программных продуктов, которые могут их создавать. Daemon Tools распространяется в четырех версиях: Lite, Pro Trial, Pro Standard и Pro Advanced. Вкратце опишем, как же пользоваться данной программой.

1.Запускаем установленную программу, ярлык к которой находится либо на Рабочем столе, либо в Пуск -> Все программы -> Daemon Tools Lite -> Daemon Tools Lite. После запуска программы рядом с системными часами в трее появляется пиктограмма молнии.

2.Данный шаг не является обязательным, но жизнь он упростит. Щелкаем правой клавишей мыши на этом значке и выбираем Daemon Tools Панель.

3.У программы Daemon Tools Lite присутствует собственный режим поиска образов на компьютере, его можно (и даже нужно) использовать. Также присутствует возможность создания образов (кнопка Создать образ).

4.Для монтирования образов в виртуальный CD-DVD-дисковод, используется следующая последовательность действий: если шаг №2 выполнен, то требуется нажать на строку Привод 0: и указать место расположения образа для монтирования; если же шаг №3 не был выполнен, то ничего страшного, нужно щелкнуть правой кнопкой мыши по значку Daemon Tools Lite в трее, выбрать Virtual CD/DVD-ROM, навести мышь на надпись Привод 0: и выбрать Монтировать образ. При этом нужно таже указать месторасположение файла-образа. Вот вкратце и все о программе Daemon Tools Lite.

15 ноября

У браузера Mozilla Firefox с каждым днем все больше и больше поклонников, и это неудивительно, ведь в этой замечательной программе присутствует такая замечательная возможность, как доустановка требующихся плагинов, а их (плагинов) существует превеликое множество практически под все случаи жизни. Но многие начинающие интернет-юзеры и не подозревают, что помимо полнофункциональной устанавливаемой версии браузера существует еще и портированная, то есть с возможностью ее переноса на различных накопителях: флешках, дисках и т.д. Называется портированная версия Mozilla Firefox, Potable Edition. Есть у нее и свой автор – это Джон Халлер (John T. Haller). Системные требования к Firefox Potable весьма и весьма невелики, она запустится и будет прекрасно работать даже на компьютере с установленной Windows 98 или Linux, на котором установлен Wine.

Несомненным и главным преимуществом Firefox Potable является то, что она не оставляет никаких следов своей работы на том компьютере, на котором запускалась и не требует ее предварительной установки для полноценной работы.

При этом расширения, обновления и прочие так любимые пользователями функции обычной версии браузера Mozilla Firefox остаются вполне работоспособными.

При этом расширения, обновления и прочие так любимые пользователями функции обычной версии браузера Mozilla Firefox остаются вполне работоспособными.

Портативная версия создана таким образом, чтобы нагрузка на съемный носитель (флеш-карту, съемный винчестер или оптический диск) была минимальной. При этом кэш памяти программы, история посещения вами различных интернет-страниц и некоторые другие функции по умолчанию отключены, а история копирования и cookies затираются при закрытии программы Firefox Potable.

Все персональные настройки, закладки и темы, пароли и логины также могут быть переносимыми. Таким образом, при использовании Firefox Potable вы получаете полнофункциональный и привычный вам интернет-браузер со всеми вашими настройками, к которым вы привыкли.

На данный момент самой свежей версией портируемой версии браузера Firefox Potable является версия 3.6 (релиз от 15 февраля 2010 года). Лицензия поставки программы тройная: MPL, тройная (MPL/GNU GPL/LGPL) (об этих типах лицензий вы можете более подробно прочитать в Википедии – свободной энциклопедии).

Официальным сайтом, откуда вы всегда можете скачать самую свежую версию программы, является страничка http://portableapps.com/apps/internet/firefox_portable.

15 ноября

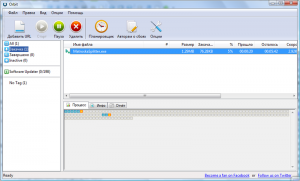

Постараемся коротко описать и дать описание функционала такой популярной на просторах Сети программы как Orbit Downloader. Разработана она компанией Innoshock Team и распространяется по лицензии FreeWare, то есть не требующей оплаты в случае ее частного (домашнего) или офисного использования, не предусматривающего извлечение из данного продукта материальной выгоды.

Программа, или утилита Orbit Downloader является бесплатным менеджером закачек, но кроме этой функции он обладает еще и функциями работы в файлообменных сетях. При работе с данной программой поддерживаются следующие протоколы: http, HTTPS, FTP, MMS, RTSP, RTMP. При работе с данной программой также автоматически перехватываются ссылки на закачку музыкальных и видеофайлов с популярных ресурсов по размещению видео- и аудиоконтента и из различных социальных сетей, также присутствует возможность сохранения аудио и видео, транслирующегося в Интернете в потоковом режиме.

Возможно ускорение загрузки файлов посредством файлообменной сети Orbinet, разработанной владельцами программы компанией Innoshock Team.

Хотя внешний интерфейс программы не претендует на что-то сверновое и особенное, тем не менее данная утилита является одним из самых популярных менеджеров для скачивания различных файлов. Сами работники компании Innoshock Team называют данное свое творение «Sосiаl Меdiа Dоwnlоаdеr», как бы подчеркивая этим, что данный продукт вполне отвечает всем современным требованиям сервисов Wеb 2.0, таким как YouTube, GoogleVideo, MySpace, Facebook, VKontakte, Odnoklassniki и многие другие, в таком изобилии представленные на просторах Интернета. Поддержка традиционных сервисов также реализована на высоте – продвинутый поиск зеркал серверов, отличная работа с таким мегапопулярным файлообменником как Rapidshare и почти всеми другими файлообменными серверами, интеграция с многими популярными интернет-браузерами, все это реализовано на очень высоком уровне начиная с самых первых версий программы.

Требования к аппаратному и программному обеспечению у программы Orbit Downloader минимален: процессорного времени она затрачивает всего в пределах 3%, оперативной памяти же и вообще мизер: около 3 МБ.

Так что у данной программы присутствуют почти одни только плюсы, практически при полном отсутствии минусов. В бщем, наш респект создателям данного замечательного продукта.

15 ноября

Сама идея Интернета в части, касающейся свободы распространения любой информации, постепенно начинает себя изживать. И причин этому три: переход многих ресурсов на платную основу и конечно же начавшиеся в последнее время широкомасштабные преследования за нарушения авторских прав, третьей же причиной являются ограничения со стороны государственных служб к получению какой-либо нежелательной для них информации.

Но противодействовать всему этому пытаются, и пытаются достаточно эффективно. Примером этого является существование и широкое распространение сети TOR. Данная сеть является совокупностью бесплатных прокси-серверов для анонимной работы с сетью Интернет любого пользователя, который пользуется данной сетью. Под анонимной работой подразумевается возможность обхода различных фильтров, накладываемых провайдерами, и препятствование получению ими информации о посещенных вами ресурсах всемирной сети. Также данная сеть блокирует любой анализ трафика.

Передача данных в сети TOR проходит через любые три выбранные случайным образом узла, при этом информация также шифруется трижды и все время с разными ключами. Как только пакет получается узлом, он дешифруется, получает адрес для следующей отправки, и опять шифруется.

Соответственно, чем больше в сети узлов, тем сложнее (вернее практически невозможно) отследить, что за информация, откуда и кому она передается.

Сеть TOR кроме доступа к анонимному серфингу веб-ресурсов предлагает также услуги по доставке текстовых (и не только) сообщений и услуги по размещению анонимных веб-статей. Осуществляется все это через псевдо-домены .onion.

Чтобы воспользоваться всем спектром услуг, предоставляемых сетью TOR, вам необходимо скачать с сайта www.torproject.org софт под вашу операционную систему, установить его на вашем компьютере и выбрать тип подключения: серверное или клиентское. В первом случае ваш компьютер будет использоваться сетью для пересылки пакетов любому клиенту, во втором случае – только для ваших нужд.

При использовании сети TOR помните, что 100% гарантии, что Ваши данные не могут быть перехвачены и использованы против вас, никто никогда и нигде не даст. Так что почаще меняйте свои пароли и логины доступа, правильно настройте все свои используемые браузеры (особенно в части Cookie и Java). И еще мы советуем вам посетить сайт http://torcheck.xenobite.eu. Данный сайт проводит анализ уязвимостей в вашей анонимности. Настоятельно советуем вам воспользоваться рекомендациями данного сайта не только для работы в сети TOR, но и при обычной работе в Интернете.

15 ноября

С развитием широкополосного Интернета и появлением недорогих Unlim-тарифов небывалое развитие получили различные торрент-трекеры. Под операционную систему Windows выбор пользователей почти однозначен – это конечно же uTorrent. С Linux выбор не так однозначен. У тех, ко пользуется оконным менеджером KDE, по умолчанию присутствует торрент-клиент Ktorrent. Под оболочку Gnome же можно посоветовать клиент под названием Deluge.

Очень радует в данной программе стильный и интуитивно понятный интерфейс и нетребовательность к ресурсам оперативной памяти и процессорного времени.

На что сразу обращает внимание новичок, впервые запустивший программу Deluge, так это на то, что в ней на первый взгляд отсутствуют списки пиров/сидов, возможность создания торрентов, в общем, все основные функции, присущие торрент-клиентам. Но в программе присутствует волжебная вкладка «Модули», щелкнув на которую, можео найти весь потерянный функционал, который присутствует там в виде plug-in-ов. Также при первом запуске мы рекомендуем сменить стандартный порт, так как он зачастую блокируется провайдерами с целью снижения нагрузки на канал.

Итак, программа Deluge установлена и настроена, что же нам теперь делать? Конечно же качать файлы! А как, спросите вы? Все достаточно просто: нужно зайти на сайт торрент-трекера, найти ссылку на интересующий нас файл, открыть ее в программе Deluge, указать, где же мы желаем лицезреть скачанный файл, и собственно все. Файл после скачивания появится у вас на компьютере. А если после скачивания вы еще и хотите сделать доброе дело, то для этого вам необходимо переименовать полученный файл в соответствие с именем, как он именуется в файле .torrent. После этого начнется раздача файла по торрент-сетям.

Но бывают случаи, когда вы хотите сами создать свой торрент и раздавать какой-либо интересный с вашей точки зрения файл. Для этого необходимо создать .torrent файл, который создается начатием на кнопку «Новый торрент» в программе Deluge, затем необходимо выбрать папку или файл, которые мы будем раздавать, указываем, где сохранить создаваемый .torrent файл, при этом убираем указатель с «Добавить торрент в очередь» и жмем кнопку Сохранить.

После этого нужно создать релиз на сайте трекера. Подбираем текстовку, картинку, указываем созданный нами .torrent файл, выбираем категорию, в какую мы помещаем нашу раздачу, нажимаем Загрузить. Чтобы начать раздавать созданный нами торрент, выбираем ссылку для загрузки, помещаем ее в Deluge, указываем месторасположение нашего торрента и все, начинается раздача.

Вот в принципе и все по основам торрент-клиента Deluge.

13 ноября

Даже если на Вашем сервере или локальном компьютере установлен антивирус самой последней версии и вы постоянно скачиваете обновления к нему, если все обновления и сервиспаки на операционной системе также присутствуют, то это вовсе не означает, что Ваш сервер или компьютер не может быть атакован и взломан. Вам следует быть готовым к борьбе с атаками хакеров и поиску и уничтожению сетевых червей.

Если Вы не храните на своем компьютере никаких важных и конфиденциальных данных, то это вовсе не значит, что Ваш компьютер не представляет интереса для взломщиков. Его могут взломать просто из спортивного интереса.

Для защиты от взлома сетей, серверов и рабочих станций разработаны специальные аппаратные и программные комплексы. Они называются firewall (от англ. «огненная стена», файервол, брандмауэр, межсетевой экран, эти термины идентичны). Эти комплексы пропускают через себя весь сетевой трафик и способны распознавать и блокировать различные типы атак. Блокируют же они их по специальным правилам, которые установлены либо в самой программе, либо в дополнение к этому еще и системным администратором локальной сети.

Помимо защиты от сетевых атак, брандмауэры позволяют и управлять локальной сетью: ограничивать или не ограничивать доступ к различным ресурсам сети Интернет – ICQ, социальным сетям (Одноклассники, В Контакте и т.д.), также возможно отключение различной рекламы, в изобилии представленной на различных веб-сайтах.

В том случае, если Ваша локальная сеть является совсем небольшой, то вряд ли Вам понадобится аппаратный firewall, проще и дешевле обойтись программными комплексами, в изобилии представленных в софтовых отделах компьютерных магазинов. Различия между ними существуют в наборе функционала, понятностью интерфейса и конечно же ценой на них.

Но при приобретении какого-либо программного брандмауэра Вам крайне необходимо убедиться, что у него присутствуют следующие функции:

1. Мониторинг сетевой активности всех приложений через протокол Интернета TCP/IP. В случае подозрительной активности какого-либо приложения брандмауэром будет выведено соответствующее сообщение с вариантами действий: заблокировать сетевую активность приложения или разрешить ее.

2. Мониторинг удаленного сканирования портов на Вашей машине. Различные хакерские программы получают доступ к Вашему компьютеру через тот или иной открытый порт. Поэтому рекомендуется закрыть все неиспользуемые порты, кроме самых насущно необходимых.

3. SmartStealth — технология является также очень полезной функцией брандмауэра. Помимо того, что она защищает Ваш компьютер от DOS и DDOS атак, результатом которых является переполнение буфера и отказ в обслуживании любых запросов, данная функция препятствует обнаружению Вашего компьютера через сеть, и в то же время абсолютно не мешает Вам пользоваться любыми доступными Вам сетевыми сервисами и службами.

4. Фильтрация входящего и исходящего трафика для предотвращения несанкционированного доступа к Вашему компьютеру из Сети. Правила для фильтрации должны задаваться как самой программой, так и должна присутствовать функция задания фильтров системным администратором.

5. Отслеживание всех активных подключений к Вашему компьютеру.

6. Ведение подробных журналов работы приложения.

Некоторые брандмауэры также позволяют транслировать IP-адреса, то есть осуществлять замену IP-адресов компьютеров, использующихся внутри локальной сети, на внешние IP-адреса.

Если в программном комплексе выполнены все эти требования, то с достаточно высокой долей уверенности можно сказать, что программа данная действительно защитит Вашу локальную сеть от внешних атак.

Но, помимо перечисленных выше положительных сторон брандмауэра, существует и несколько его негативных сторон:

1) брандмауэр может блокировать сервисы и службы, которые зачастую нужны пользователю (об этом мы писали выше);

2) компьютер даже с использованием брандмауэра не является защищенным от проникновения через «back doors»;

3) от угроз, исходящих изнутри локальной сети, защиту не обеспечивает;

4) не производит защиту от вирусов;

5) с использованием брандмауэра общая пропускная способность сети снижается, так как вся сетевая активность происходит через него;

6) средства безопасности сети соединены в одном месте, а не распределены.

Чтобы убедиться в том, что локальная сеть действительно защищена и брандмауэр вкупе с антивирусом работают на полную, Вам нужно будет обзавестись еще и сканером безопасности.

Сканер безопасности – это такая программа, которая анализирует Вашу локальную сеть и выявляет в ней различные уязвимости, производит их анализ и генерирует подробные отчеты.

Все эти программные средства (антивирус, брандмауэр и сканер безопасности) здорово облегчают жизнь системным администраторам локальных сетей.

13 ноября

Антивирусная программа от компании Dr.Web под названием СureIt.

Данную антивирусную утилиту можно абсолютно бесплатно скачать с сервера компании Dr.Web. Она предназначена для лечения вашего компьютера от вирусов. В ней присутствуют сигнатуры всех антивирусных баз, выпущенных компанией на момент скачивания программы.

Существует лишь одно НО! Для того, чтобы проверить компьютер со свежими антивирусными базами, программу СureIt нужно скачивать снова. А обновляется она несколько раз в течение одного часа!

Если на вашем компьютере установлен антивирус и вы сомневаетесь, хорошо ли он выполняет свои обязанности, скачайте СureIt и проверьте компьютер ей. Режим защиты рекомендуем выбрать Усиленный.

Лечит данная программа ваш компьютер от вирусов, троянов, руткитов, различного рода шпионских программ и других напастей, которые установленному у вас антивирусу могут быть даже неизвестными.

Утилита СureIt полностью совместима со всеми операционными системами семейства Windows, начиная с Windows 2000 и до Windows 7 и Windows Server 2008 включительно. Платформа при этом может быть как 32-, так и 64-битная.

Конфликтов программы СureIt с другими программами и антивирусами замечено до сих пор не было.

Так что при использовании СureIt можно прийти к выводу, что эта программа является ни чем иным, как несколько облегченной и менее функциональной версией широко известного Антивируса Dr.Web.

Если СureIt работает в режиме усиленной защиты, то он блокирует все открытые или используемые приложения, но при этом режиме работы существенно возрастает его производительность, так как он оттягивает на себя большинство оперативной памяти. Режим проверки при этом максимально тщательный.

Если в процессе проверки будут обнаружены какие-либо вредоносные программы или файлы, то они будут излечены, а неизлечимые будут перемещены в карантин, откуда их можно будет удалить позже вручную, ну или восстановить, если вам эти программы дороги как память.

Лицензии на программу СureIt распространяются в двух вариантах: сервисная и пользовательская. Первая предусматривает лицензирование компаний, которые производят платные услуги по лечению компьютеров, то есть делают на этом бизнес. Вторая же не предусматривает извлечение с помощью программы СureIt другой выгоды, кроме как лечение компьютеров от вирусов.

Утилиту кроме как в оконном режиме, можно запускать и в командной строке, при этом нужно указать имя исполняемого файла СureIt и его параметры.

Мы здесь постарались описать основной функционал программы СureIt. За более подробной информацией вам следует обратиться к сайту компании-производителя.

13 ноября

Итак, вы решили стать крутым разработчиком веб-сайтов. Но для этого вам понадобится базовый инструментарий, и не абстрактно, где-то в Интернете, а на конкретном вашем компьютере, где вы и будете ТВОРИТЬ. Для этого начинающему веб-зизайнеру проще всего скачать и установить на свой локальный компьютер программный комплекс Denwer.

Итак, что же такое Denwer? Расшифровывается данное название как «Джентльменский набор веб-разработчика». Является он самым известным проектом российской Лаборатории DK.

Данный инструментарий включает в себя веб-сервер Apache, РНР5 (модуль), МуSQL, РНРМуAdmin, модули Perl, SMTP-сервер и многое другое, практически все, что может понадобиться вам при создании и тестировании ваших веб-сайтов и программного кода к ним.

Заточен данный программный комплекс под операционные системы семейства Windows, и устанавливается на локальный компьютер, который может даже не иметь выхода в Интернет.

Особенностью проекта Denwer является то, что он одновременно может работать с несколькими проектами и поддерживает до двадцати восьми виртуальных хостов (!!!). Проекты, с которыми вы работаете, располагаются каждый на отдельном хосте. Эта функция является очень удобной, так как бывает так, что одновременно разрабатываются несколько проектов или требуется осуществить контроль версий разрабатываемого интернет-проекта.

Также особенно удобной функцией и фишкой Denwer является то, то при установке все компоненты являются полностью настроенными и готовыми к работе. Дополнительных настроек, прописывания чего-либо и где-либо не требуется. Кодировки кириллицы также уже настроены.

И главным плюсом является то, что обновлять все что угодно (любой сервис) в Denwer вручную очень просто, нужно только скопировать свежую версию на место уже имеющейся, затереть при этом ее и все, программа, как и прежде, вполне функциональна, плюс еще и установлена свежая версия.

Denwer является полностью автономным комплексом приложений, то есть при переносе папки, где он располагается, на другой компьютер, функционал никоим образом не меняется и он остается полностью работоспособным.

Отличия от аналогичных разработок других фирм.

1.Базовая версия является очень компактной, при необходимости дополнительные модули можно просто скачать с сайта программы.

2.Как было указано выше, существует возможность разработки сразу нескольких проектов с автоматическим их конфигурированием на виртуальных хостах.

3.Старт и остановка сразу всех компонентов системы Denwer осуществляется двойным нажатием кнопки мыши на ярлычках Start Denwer и Stop Denwer.

4.В проекте Denwer присутствует возможность по отладке скриптов, которые осуществляют отправку электронной почты с помощью встроенного Sendmail-сервера.

5.Все составляющие компоненты в Denwer тестируются друг с другом для обеспечения максимальной совместимости друг с другом.

Так что если вы начинающий разработчик, то Denwer – это ваш выбор.