THELOCALHOST.RU

Архивы для Ноябрь, 2010

IE — Internet Explorer

20 ноября

Несмотря на большую популярность браузера от производителей операционной системы корпорации Microsoft под названием Internet Explorer, с каждым днем слышится все больше и больше негативных высказываний в его сторону и все больше и больше пользователей переходят на альтернативные браузеры других компаний. Разберемся же в причинах всего этого, почему появилась и как развивалась нелюбовь к «дефолтному» браузеру.

Итак, при всех его достоинствах, о которых широко разрекламировано и полнейший список которых представлен на веб-узле microsoft (причем на разных языках), у данного браузера присутствуют и очень много недостатков, о которых мы сейчас и поговорим.

- Проблемы с безопасностью. Хотя разработчики и уверяли, что это будет самый защищенный браузер всех времен и народов, тем не менее данные проблемы широко присутствуют и в версии Internet Explorer 8, и судя по всему, будут присутствовать и во всех следующих версиях. Причина всего этого совсем даже не в том, что другие браузеры сделаны лучше (хотя это и так), а в том, что благодаря популярности Internet Explorer многие хакеры затачивают свои тулзы именно под него.

- Быстродействие. Открытие браузера, сохранение веб-страниц, да и вообще их загрузка в Internet Explorer идет значительно медленнее, чем скажем в браузерах Opera, Firefox или Crome. Причиной замедленного отображения страниц является то, что приведенные альтернативные браузеры отображают содержимое по мере получения HTML-кода, в то время как Internet Explorer не откроет ничего, пока не получит всю HTML-страницу целиком. Почему он долго запускается и дольше сохраняет одни и те же веб-страницы, об этом один Билл Гейтс ведает.

- Internet Explorer в соответствии с какими-то своими внутренними правилами зачастую блокирует загрузку некоторых сервисов и файлов (даже при максимально разрешенных настройках).

- Часто Internet Explorer просто прекращает работу без видимых причин – «вылетает».

- Отображение веб-сайтов, специально не заточенных под браузер Internet Explorer, оставляет желать лучшего. Зачастую непонятно, что и откуда взялось, и что за крякозябры у нас появились на экране рядом с обычным текстом, хотя в тех же альтернативных браузерах (причем во всех сразу) все отображается нормально.

Ну как, после всего вышеперечисленного вы еще не убедились, что Internet Explorer – это зло?

Автор статьи в этом убедился уже очень давно и уже около пяти лет использует браузер Firefox, и очень при этом доволен.

DNS

19 ноября

DNS (Domain Name System – Система Доменных Имен) – компьютерная распределенная система для получения информации о доменах. Используется она для получения IP-адреса по имени какого-либо хоста и наоборот.

Рассмотрим что же это такое и как оно работает.

Система DNS является иерархической древообразной компьютерной системой. В дереве существует так называемый корень root или «.». Ниже изут DNS-сервера верхнего уровня. А затем уже идут домены первого, второго, третьего и т.д. уровней. На каждом работающем DNS-сервере присутствует файл со списком корневых серверов. Доменов верхнего уровня существует несколько. Вы наверняка некоторые из них знаете. Это домены .ru, .com, .org, net, su и многие другие.

Разберем пример, когда пользователь ввел в адресной строке браузера имя thelocalhost.ru. Что же при этом произойдет?

Система адресации как в локальных сетях, так и в целом в Интернете, построена на использовании IP-адресов. Для того, чтобы установить связь с компьютером, требуется знать его IP-адрес. Но мы данного IP-адреса не знаем, не знает и наш браузер. Но каким-то непостижимым образом мы все-таки попадаем на нужные нам узлы, при этом не вводя ни одного IP-адреса. В данном случае нам и помогают системы DNS, которые осуществляют все нужные преобразования. Но вернемся к примеру.

Для того, чтобы узнать требующийся IP-адрес, DNS-клиент, который установлен на компьютере в рамках операционной системы, вначале ищет его в своей собственной базе, а затем, если его там нет, делегирует запрос другим, вышестоящим DNS-серверам, и при их доступности и корректности введенного адреса хоста, мы получим в браузере требующеюся нам страницу.

Для того, чтобы вышесказанное было более понятным, разберем все это на конкретном примере.

Рассмотрим случай, когда мы набрали в адресной строке адрес thelocalhost.ru. Сервер DNS вначале пытается определить IP-адрес данного узла на основе своего собственного кэша имен, если он там не найден, то идет обращение к корневому серверу. Затем уже корневой сервер рекурсивно запрашивает сервер, отвечающий за домен .ru, а домен .ru в свою очередь обращается к домену thelocalhost.ru. Затем полученный IP-адрес возвращается назад по цепочке, и мы в конце концов (вернее не мы, а наш браузер) получаем требующийся для установки соединения IP-адрес.

При этом каноническим именем остается thelocalhost.ru.

На этом мы заканчиваем рассмотрение такой интересной темы, как DNS.

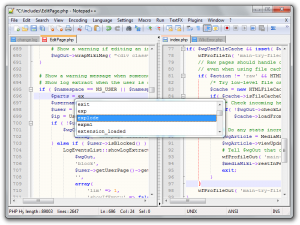

Notepad plus plus

19 ноября

Notepad++ — это бесплатная и свободно распространяемая программа-редактор исходного кода, которая имеет встроенную поддержку огромного количества языков программирования, плюс ко всему этому данная программа является отличной заменой малофункциональной и откровенно неудобной программе Блокнот, которая входит в стандартную поставку Windows.

Работает утилита Notepad++ под управлением операционной системы Windows, выпускается и разрабатывается под лицензией GPL (что это такое, не составит труда узнать в Интернете).

Исходным языком программирования, на котором написан редактор Notepad++, является С++, основным компонентом для редактирования – Scintilla, но при этом разработчиками широко использованы возможности чистого Win API и STL, благодаря чему размер программы достаточно мал, а функциональность и скорость ее работы просто невероятны.

Интерфейс программы Notepad++ является мультиязычным, и постоянно добавляются все новые и новые языки.

Утилита является отличнейшим инструментом для программистов, особенно для веб-программистов, которые занимаются написанием и отладкой различных скриптов. В ней реализована подсветка синтаксиса программного кода, который вы пишете. Кроме всего перечисленного, присутствует и поддержка плагинов, которых для данной программы существует великое множество практически для любого случая жизни. Кодировки, с которым работает программа, также могут быть совершенно различными.

Если вы умеете работать с программой Блокнот из поставки MS Windows, то научиться работать в программе Notepad++ для вас не составит никакого труда.

В общем, дерзайте, и начинающие программисты, и веб-дизайнеры и те, кто просто часто использует в своей деятельности текстовые документы. Вам обязательно понравится программа Notepad++.

Примером использования утилиты Notepad++ в практических целях может послужить следующий: вы начинающий веб-дизайнер, купили себе самоучитель PHP, скачали и установили себе на компьютер пакет Denwer, но у вас отсутствует бесплатный редактор PHP-скриптов, а платные стоят больших денег. В данном случае незаменимым помощником и достойной альтернативой всем платным редакторам кода и выступит рассматриваемая нами программа Notepad++.

В заключение хочется сказать огромное спасибо разработчикам этого замечательного продукта.

Фишинг

18 ноября

Если у Вас на компьютере появилось сообщение, что Ваши данные на некоем сайте затерты безвозвратно и просят пройти срочно пройти авторизацию по некой ссылке, в первую очередь проверьте, так ли это на самом деле.

Зайдите на официальный сайт (не по предложенной ссылке!) и попробуйте войти обычным способом. Если Вам это удалось, значит, то сообщение, которое Вам пришло, является мошенническим, а ссылка, которая там присутствует, ведет на фишинговый сайт.

Так что же это такое – фишинг? Слово это происходит от английского «fishing» — рыбалка. Под этим словом в Интернете понимается особый вид мошенничества, который различными способами предлагает и заставляет пользователя предоставить некую секретную информацию на сторону под видом того, что эта информация передается на официальный сервис. При этом страница мошеннического сайта, на котором вводится передаваемая информация, часто по внешнему виду совершенно не отличается от официальной страницы сервиса. В качестве секретной предлагается ввести информацию о кредитных картах, банковских счетах, логинах и паролях доступа к электронным кошелькам и т.д. При этом необходимо заметить, что жертва сама(!) вводит все интересующие мошенников сведения, но при этом в абсолютной уверенности, что так и нужно.

На сегодняшний день в Интернете существует три вида фишинга: онлайновый, почтовый и комбинированный. Первый вид данного мошенничества заключается в копировании дизайна каких-либо сайтов (в основном интернет-магазинов) и регистрации похожего доменного имени. Пользователь заходит на данный сайт, будучи в полной уверенности, что он находится на официальном ресурсе, и заказывает какой-либо приглянувшийся ему товар (зачастую товар выставляется по бросовым ценам, ведь мошенники от этого ничего не теряют). При этом от вводит свои платежные данные и ждет, пока ему доставят товар. Товар, само собой разумеется, не придет к нему никогда, а кредитная карточка или электронный кошелек окажутся опустошенными.

Второй вид фишинга – почтовый, является самым широко известным. Пример такой. Вам на почтовый ящик приходит сообщение якобы от Вашего провайдера с просьбой по причине падения базы данных учетных записей выслать на данный почтовый адрес данные по Вашему подключению к Интернету: логин и пароль доступа. Не делайте этого, предварительно не созвонившись с провайдером!

Два этих вида фишинга известны давно и при наличии внимательности и изрядной доли скептицизма определить обман не составит большого труда. Однако мошенники не дремлют и на смену этим видам фишинга пришел третий – комбинированный. Суть его такова: злоумышленником создается сайт-обманка, и с помощью спам-рассылки или других методов рассылки электронных писем на данный сайт заманиваются посетители, причем все выглядит вполне благопристойно: и сайт, и письмо, и предложение авторизоваться на сайте.

История фишинга началась в 1996 году, и с тех пор не прекращается (к большому сожалению). К примеру, количество фальшивых сайтов все увеличивается, и только количество обнаруженных в этом году возросло в 2 раза по сравнению с предыдущим, количество писем-приманок – почти в полтора раза.

Что же нужно делать простым пользователям, чтобы не стать жертвами рыбаков-фишеров? Дадим несколько советов-рекомендаций.

- Относитесь с вниманием к тем электронным сообщениям, где Вам предлагают ввести какие-либо конфиденциальные данные. Не нажимайте ссылки в таких подозрительных письмах, ведь серьезные организации никогда не просят ввести какие-либо данные по электронной почте.

- Перейдите на официальный сайт сервиса, откуда якобы пришло сообщение (ни в коем случае не по ссылке, прилагаемой к письму), и внимательно ознакомьтесь с разделом новостей и информации – если Вам действительно необходимо предпринять какие-либо шаги, тооб это будет присутствовать информация.

- Внимательно прочитайте в адресной строке имя страницы сайта, где Вам предлагается авторизоваться, если ошибки присутствуют, это конечно же фишинговый сайт.

- Относитесь скептически к разным видам призов и халявы, тем более если информацию об этом Вы получили по электронной почте.

- Пользуйтесь браузерами с антифишинговыми функциями.

Можно ли вернуть украденные фишерами деньги?

Вопрос очень насущный и своевременный. Ответ на него будет звучать так: «Скорее всего НЕТ!» Ведь мошенники не для того воровали у Вас деньги, чтобы потом с извинениями вернуть их Вам обратно. Небольшая вероятность вернуть украденные с платежной карты деньги есть, только если их украл один из работников банка и это доказано в суде. В ином случае это дело практически недостижимое.

И напоследок: будьте бдительны! Не отдавайте Ваши потом заработанные деньги неизвестно кому, не введитесь на поводу у мошенников!

IMEI

18 ноября

IMEI (от английского International Mobile Equipment Identity) — международный идентификатор мобильного оборудования, представлен числом из 15 знаков в десятичной системе счисления. Данный идентификатор является уникальным для каждого телефона, работающего в стандарте GSM и UMTS.

Производителя и модель телефонного аппарата определяют первые 8 цифр в идентификатора IMEI. Эти 8 цифр называются кодом TAC. Оставшиеся цифры – серийный номер телефона и контрольный номер.

Если у Вас телефон поддерживает работу с двумя SIM-картами, то ему будет присвоено два номера IMEI-идентификатора.

Код IMEI устанавливается производителем телефонного аппарата непосредственно при изготовлении и хранится в прошивке. Данные об IMEI-коде пишутся как правило в нескольких местах: на упаковке, на самом телефонном аппарате (чаще всего под батареей питания) и в гарантийном талоне на аппарат сотовой связи.

IMEI-идентификатор играет ту же самую роль, что и серийный номер. При авторизации и идентификации телефонного аппарата в сети он передается сотовому оператору. Знание кода IMEI может помочь владельцу аппарата сотовой связи в случае, если он был у него похищен или украден – при замене SIM-карты IMEI-код телефона не меняется, и оператор сотовой сязи может заблокировать данный телефон.

Но еще в далеком 2002 году было опубликовано сообщение на официальном сайте BBC, что IMEI-идентификатор достаточно легко изменить, нужно только знать несколько терминальных команд и ввести их при подключенном через кабель телефоне в программе Гипертерминал, входящей в состав операционной системы Windows.

Но производители сотовых телефонных аппаратов тоже не стоят на месте и начали размещать код IMEI в однократно программируемой области данных телефона ОТР. Кроме того, на месте не стоят и законодатели, и в некоторых странах появился закон, согласно которому изменение номера IMEI-кода является уголовно наказуемым деянием.

Узнать номер IMEI-идентификатора, который присутствует на вашем аппарате сотовой связи, достаточно легко: достаточно набрать на телефоне следующую комбинацию клавиш: *#06#. Данное сочетание клавиш является универсальным почти для любой модели телефонов, но если она не сработала, обратитесь к документации, идущей вместе с телефонным аппаратом.

Вот в принципе и вся информация, которую мы хотели до вас донести в части, касающейся IMEI-кодов телефонов сотовой связи.

Autorun

18 ноября

Autorun.inf — это файл, который изначально использовался для автоматического запуска различных приложений и программ, которые записаны на различные носители информации (в основном CD-DVD-диски, флеш-накопители и внешние винчестеры) в операционной системе семейства Windows при двойном щелчке по накопителю в программе Проводник.

Файл autorun.inf для корректной работы должен располагаться в корневом каталоге носителя. Файл для удобства разделен на блоки. Название их идет в квадратных скобках, а содержимое идет по строкам в порядке Параметр – Значение.

Использование файлов autorun.inf позволило значительно упростить действия пользователей по установке прикладного программного обеспечения или драйверов устройств.

Но любые, даже самые прекрасные намерения и действия могут быть использованы нечистоплотными людьми. Файлы autorun.inf стали использоваться вирусописателями и хакерами в самых широких слоях деятельности.

Данный вид вирусов получил название autorun-вирусов. Это вирусы, которые записывают себя на любое устройство-накопитель информации (флешку, винчестер, внешний жесткий диск и т.д.) и заражающие компьютер при двойном щелчке по накопителю в Проводнике Windows.

Данный вирус стал широко распространенным лишь в сравнительно недавнее время – когда стоимость флешек стала стремительно падать, а объемы их не менее стремительно расти.

Причиненный данным вирусом вред может быть любым, все зависит от вирусописателя: может осуществлять шпионаж за вами или пререкачивать определенные данные в Интернет, или же просто затирать файлы и папки по определенному принципу. В общем, действий – самое широкое поле.

Autorun- вирус записывает себя на флешку и создает на ней файл autorun.inf, в котором прописывает, что его, то есть вирус, необходимо запустить при двойном щелчке на флешке в Проводнике.

Избежать заражения можно (и нужно!), отключив автозапуск программ со съемных носителей и установив у себя на компьютере надежный и современный антивирус со свежими антивирусными базами. Кроме этого, можно посоветовать установить у себя на компьютере утилиты по излечению autorun — вирусов, благо сейчас их представлено достаточное количество на просторах Интернета.

Если вы находитесь в интернет-кафе или компьютерном клубе, где велика возможность заражения, нажмите при вставке флешки в USB-разъем клавишу Ctrl на клавиатуре, это не позволит запуститься autorun-вирусу на выполнение. Но потом, придя домой, просканируйте все-таки флешку на предмет поиска вирусов.

Файловая система

18 ноября

Файловая система является тем, на чем держится порядок в хранении информации на компьютере, будь то винчестер или флешка, DVD-диск или дискета, на всех них присутствуют свои файловые системы. Рассмотрим более подробно что же это такое.

Файловая система отвечает за доступ к информации.

Рассмотрим ее определение и постараемся его понять.

Файловая система – это система организации и хранения информации на носителях информации, алгоритмы, которыми руководствуется операционная система при обработке файлов и каталогов, и наконец, это совокупность каталогов и файлов на диске. Все это определение файловой системы.

Файловая система позволяет оперировать не байтами информации (которые состоят, как известно из последовательностей нулей и единиц), а более удобными для обращения файлами. Файл – поименованная область информации определенного типа. Файлом может быть все что угодно – документ, программа, вирус, троянская программа. Важным в понятии файла является слово «поименованная». То есть каждый файл содержит имя. Содержимое файлов хранится в кластерах файловой системы. Кластер – самая мелкая единица информации, которой может оперировать операционная система, размер их бывает равным 512 байт и кратным этому числу числам. Для организации информации на носителе используются также так называемые Папки или Каталоги. Каталог – поименованная область информации, содержащая некоторое число файлов.

Информация о файлах и каталогах хранится в начале диска в так называемой таблице размещения файлов. При затирании этой таблицы доступ к файлам и папкам и их отображение прекращается, хотя и файлы и папки остаются на носителе. В этом случае без специальных программ по восстановлению информации не обойтись.

Помимо таблицы размещения файлов в начале диска хранится так называемый MBR (Master Boot Record) – загрузочная запись, служащая для загрузки определенной операционной системы, и таблица разделов. Раздел – область диска, которая была создана при разметке винчестера специальными дисковыми утилитами. На одном физическом диске может быть создано несколько логических.

Используемые в настоящее время файловые системы позволяют контролировать, дублировать и шифровать находящуюся на дисках информацию, при необходимости восстанавливать ее или сообщать о возникающих ошибках. Помимо перечисленных, в них присутствует с каждым днем все больше и больше сервисных функций.

Что делает троян?

17 ноября

Троянский конь (другие его названия – троянская программа, трой, троян) – это компьютерная программа. Обычно она выдает себя за что-то очень полезное – видеокодек, автокликер по бонусам на сайтах, раздающих небольшие суммы денег тем, кто кликнул на определенный баннер, есть даже программы, выдающие себя за антивирусы. Но что же это такое на самом деле? Это вредоносная программа, которая при проникновении на Ваш компьютер выполняет определенные заложенные в ней действия, направленные на нанесение Вашему кошельку или информации, находящейся на компьютере, несомненного вреда. К такому вреду можно отнести увод Ваших логинов и паролей от электронных кошельков, номеров кредитных карт, логинов и паролей подключения к Интернету, почтовым программам и сервисам ICQ, кража другой конфиденциальной информации.

Помимо этих действий, троянская программа может осуществить в общем-то все, что будет угодно ее создателю, вплоть до форматирования Ваших винчестеров.

На компьютер жертвы троян попадает чаще всего благодаря глупости и чрезмерному самомнению самой жертвы и методам социальной инженерии. Наглядным примером этого может служить следующее: жертве на почтовый ящик приходит сообщение от неизвестного адресата, но с очень завлекательными заголовком и текстом письма, например такого: «Привет шалунишка! Здесь я выложила свои самые свежие фотографии в стиле «ню» и эксгибиционизма» (дается ссылка на некий сайт, по нажатию на которую на компьютер закачивается некая программа, может даже под видом архива), при попытке открыть который казалось бы ничего не происходит. Ламер думает: «Жалко, архив битый, а хотелось посмотреть на голых теток», и забывает об этом письме.

Но через некоторое время замечает неладное: то у него неизвестно куда денется энная сумма с кредитной карты, хотя он ничего не покупал и не заказывал, то на его электронный адрес начинают приходить тонны спама, то потрется сама собой важная информация.

Диагноз при этом однозначен: на компьютере этого горе-пользователя и любителя «клубнички» поселился троян и вовсю выполняет какие-то заложенные в него действия.

Но помимо глупейших действий пользователей присутствует возможность проникновения трояна на компьютер через дыры (back-door) и уязвимости в операционных системах и использующихся компьютерных программах.

Что же делать в том случае, если есть подозрение на присутствие в компьютере троянской программы?

Первым делом, не паниковать! Во-вторых, установить хорошую антивирусную программу и скачать к ней свежие антивирусные базы. Полностью просканировать компьютер. На всякий случай для проверки нормального функционирования антивируса скачайте антитроянскую программу с сайта другого производителя антивирусов. Просканируйте компьютер. Установите хороший брандмауэр (файервол, межсетевой экран) и правильно его настройте. Скачайте и установите все обновления к операционной системе и программам, выпущенные разработчиками.

Вот и все, после выполнения данных действий у троянской программы практически нет возможности выжить.

Причиной такого широчайшего распространения различных троянских программ является их беспрецендентная простота в написании – ведь для создания полноценного, вреднющего трояна, выполняющего сразу множество деструктивных и вредных операций, достаточно написать всего несколько (порядка сотни-полутора) строк кода на языках C++ или Visual Basic.

Само название трояна происходит из всеми изучаемой в школьном курсе «Одиссеи» древнегреческого поэта Гомера. Там греки, осаждавшие город Трою, не могли ее взять в течение долгого времени. И вот хитроумый Одиссей предложил создать деревянного коня, посадить в него воинов, а остальным отойти под предлогом того, что Троя неприступна, а конь – это жертва богам. Так и сделали. Троянцы вкатили коня в город, ночью воины вышли, открыли ворота подоспевшим товарищам, и Троя пала.

Не правда ли, очень похоже на то, что делает у нас на компьютере троянская программа?

Помимо вышеописанных способов, троянцы помещаются злоумышленниками на различные общедоступные файловые, варезные и эротическо-порнографические ресурсы под завлекательными именами (типа, Самый новый вид взломщика к программе «1С: Предприятие», подходит ко всем версиям от самой первой до самой последней, качайте бесплатно!!!).

В итоге, как и следует ожидать в 99% случаев, никакая это не ломалка, а самый настоящий троянский конь, да еще и зачастую самой последней модификации, под которую еще и антивирусные лаборатории не выпустили лекарства. А пользователи ведутся, и запускают у себя на компьютере такие «ломалки», даже не задумываясь о том, зачем она ему вообще сдалась, эта ломалка, ведь в «1С: Предприятии» он работать не умеет и не умел никогда, да и не нужно это ему, работающему кочегаром в котельной.

Так что совет и рекомендации у нас одни: будьте бдительны, не поддавайтесь на различные заманухи, и обновляйте антивирус.

AntiFreeze

17 ноября

Программа AntiFreeze является продуктом российских разработчиков (что не может не радовать уже само по себе). Работает под управлением операционной системы Windows (поддерживаемые системы, где программа работает, по уверениям разработчиков: Windows 98, Windows NT, Windows 2000, Windows XP, Windows 2003 Server, Windows Vista, Windows 2008 Server, Windows 7), хотя кроссплатфрменность бы ей не помешала, под операционной системой семейства Linux я не думаю, чтобы кто-то отказался от такой утилиты.

Назначение и основной функционал у рассматриваемой нами программы AntiFreeze следующее: в тех случаях, когда ваш компьютер, казалось бы, завис намертво и не реагирует даже на нажатие трех «волшебных» клавиш [CTRL]+[ALT]+[DEL] (соответственно, Менеджер задач Windows не вызывается), и помогает данная программа. Она запускается даже в самых трудных ситуациях и позволяет просмотреть список запущенных в операционной системе процессов и остановить те из них, которые и тормозят работу всей операционной системы. Запуск этого чудо-менеджера процессов осуществляется нажатием на клавиатуре четырех клавиш (как вы почувствуете в процессе использования программы AntiFreeze, не менее «волшебных», чем описанная выше комбинация) [CTRL]+[ALT]+[WIN]+[HOME].

После остановки процесса, тормозящего систему и занимающего все процессорное время и оперативную память, компьютер практически всегда приходит в норму. Но даже если этого и не происходит, то не беда: можно корректно закрыть все используемые программы, сохранить используемые документы и перезагрузить компьютер. После корректной перезагрузки почти стопроцентно, что все встанет на место и начнет работать как ему полагается.

Помимо этой наверное самой важной для нее функции данная программа обладает еще несколькими. Перечислим и их.

1.Имеется возможность отключения окон с баннерами.

2.Возможность блокирования окон и меню.

3.Функция переименовывания окон.

4.Скрытие некоторых окон.

5.Функция показывания вводимых паролей (по умолчанию они отображаются в виде звездочек или точек).

Самая последняя и свежая на сегодняшний день версия данной программы – это версия 2.0.

Скачать данную программу можно с любого (или почти любого, благо их сейчас на просторах Интернета куча), файлового архива.

DHCP протокол

17 ноября

DHCP – это один из протоколов настройки сервера, который автоматически, в соответствии с настройками, сделанными системным администратором, автоматически назначает IP-адреса компьютерам, входящим в локальную сеть. Правильно настроенный DHCP-сервер осуществляет автоматическую настройку рабочих станций и централизованно назначает IP-адреса.

Использование DHCP-сервера весьма облегчает жизнь системным администраторам.

Благодаря этой службе исключается возможность дублирования IP-адресов, которая зачастую появлялась, если сеть настраивается вручную. Например, если у вас локальная сеть состоит из сотни компьютеров, вы физически не запомните, какие IP-адреса вы уже использовали, а какие еще нет.

При создании DHCP-сервера и его настройке вам необходимо выбрать диапазон назначаемых IР-адресов, диапазон и адреса исключений, и в принципе все: IP-адеса будут раздаваться автоматически, и не нужно системному администратору бегать от одного компьютера к другому и настраивать эти адреса вручную.

В дополнение к самой раздаче IP-адресов, DHCP-сервер может передавать клиентам адреса DNS- и WINS-серверов и IP-адрес шлюза, используемого для доступа к Интернет.

Но небольшим неудобством использования DHCP является то, что при использовании Интернет сложно отследить, кто из пользователей каким интернет-сервисом и когда пользовался, так как IP-адреса каждый день на компьютерах локальной сети разные.

Для отслеживания всего этого необходимо установить прокси-сервер, который позволяет отслеживать все действия в Интернете по имени пользователя или по МАС-адресу сетевой карты пользователя (данный адрес является уникальным, и двух сетевых карт с одинаковыми МАС-адресами не существует в природе).

Как видим, немного усилий, направленных на установку и настройку сервисов на сервере, и у нас автоматически конфигурирующаяся локальная сеть с возможностью централизованного отслеживания действий пользователя готова.

Кстати сказать, в корне неверным является представление, что в локальной сети может быть только один DHCP-сервер. Их может быть несколько. Тогда надежность работы сети повышается, ведь в случае, если откажет в работе один DHCP-сервер, его тут же заменят другие.